Q1 2026のWeb3ハッキング被害は4億6,450万ドル——コード外攻撃が主流に

- 2026.04.16

- ニュース

ブロックチェーンセキュリティ企業Hackenが公表した2026年Q1レポートで、Web3プロジェクトの被害総額が4億6,450万ドルに達したことが明らかとなった。攻撃の主戦場はスマートコントラクトから「人」へと移行。ブロックチェーンゲームが事例から学ぶべきセキュリティ対策を整理する。

「コード監査を受けたから安心」——そう考えていたプロジェクトが、コードを1行も触られずに数千万ドル規模の資産を失う時代に入っている。ブロックチェーンセキュリティ企業Hacken(本社:ウクライナ)が公表したQ1 2026セキュリティレポートから、Web3を取り巻く脅威の輪郭が鮮明になってきた。

フィッシングが3億ドル超え、Q1 2026の全体像

|

|

出典 : cointelegraph.com |

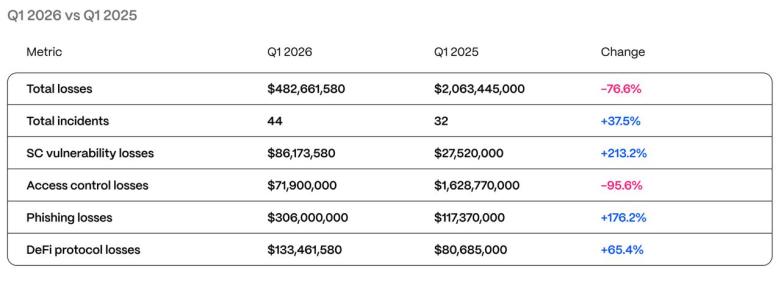

Hackenレポートによると、2026年第1四半期にWeb3プロジェクトで発生したハッキングおよび詐欺による被害総額は4億6,450万ドル、インシデント件数は43件となっている。

最大の被害を生んでいるのはフィッシングとソーシャルエンジニアリングで、損失額は3億600万ドルに達した。1月に発生したハードウェアウォレットを狙った2億8,200万ドル規模の詐欺案件が1件あり、単独で四半期被害の81%を占める構図だ。

スマートコントラクトの脆弱性を突いた攻撃による損失は8,620万ドル、秘密鍵の漏洩やクラウドサービスの権限管理不備に起因するアクセスコントロール失敗が7,190万ドルと報告されている。

総額そのものは2023年以降のQ1として2番目に低い水準にとどまっており、2025年Q1にBybitが14.6億ドルを失った規模のメガハックが発生しなかったことが前年比減少の主因とのことだ。ただし中規模被害の件数は着実に増えており、攻撃の質的変化こそ注視すべき論点となっている。

監査済みでも被害——コード外に潜む最大の脅威

見逃せないのは、監査を受けていたはずのプロジェクトからも被害が発生している点だ。18回の監査履歴を持つResolvや、5社にわたる独立監査を経たVenusを含む6つのプロジェクトが、合計3,770万ドルの損失を計上している。

平均被害額は未監査プロジェクトを上回る水準となっており、TVL(預けられた資産総額)が大きいほど熟練した攻撃者を引き寄せる構造が浮かび上がる。

HackenのCEOであるYev Broshevan氏はCointelegraphに対し、もっとも高額な損失は「コードレイヤーの完全に外側」で発生しているとコメントしている。

実例として、Truebitでは約5年前にデプロイされたSolidityコントラクトのバグが突かれ、2,640万ドルが失われた。Venus Protocolを襲った「ドネーションアタック」も、2022年以降ドキュメント化されていた既知の攻撃パターンだったとされる。新種の脆弱性ではなく、運用フェーズで見落とされた古い問題が改めて狙われる傾向が強まっている。

北朝鮮系グループが人を狙う——偽VC面談と鍵の侵害

「人」を狙う攻撃の象徴例として、Hackenは北朝鮮系グループの活動に警鐘を鳴らす。

Step Financeは、偽のVC(ベンチャーキャピタル)面談を装った手口で4,000万ドルを失った。Resolv LabsではAWSのKey Management Service(鍵管理サービス)が侵害され、2,500万ドルが引き出される被害が起きている。暗号通貨ギフトカードサービスのBitrefillでも、インフラが破られるインシデントが発生した。

偽VC連絡、不正なビデオ通話ツール、従業員端末への侵入といった手法の組み合わせで、2025年には北朝鮮系クラスターがセクター全体から約20億4,000万ドルを抜き取ったとされる。スマートコントラクトの穴を探すより、運営チームの誰か1人を騙すほうが攻撃者にとって効率的な時代に入ったと言える。

ブロックチェーンゲームが取るべき備え——監視と即応の設計

Discord運営や公式SNS経由でのコミュニケーションが前提となるブロックチェーンゲームにとって、コード外の攻撃面は極めて広い。Hackenは「規制対応レディ」なセキュリティスタックの指針として、24時間365日のオンチェーン監視、ミントやガバナンス機能への自動サーキットブレーカー、日次の内部残高照合に基づくプルーフ・オブ・リザーブなどを挙げる。

インシデント対応の時間目標も具体的に提示された。「現実的な目標」として、不正の認知までが24時間以内、ラベリング(分類)が4時間以内、ブロックが30秒以内。さらに「努力目標」としては、検知10分・ブロック1秒まで踏み込む水準が示されている。

EUのMiCA規制やDORA、シンガポールの1時間以内インシデント通知ルール、ドバイVARAやUAEの新Capital Market Authorityなど、規制当局側の要求水準も引き上げられてきた。ゲーム運営者はトレジャリーウォレットや特権ロールの監視体制を組み、従業員エンドポイントおよび採用プロセスでのソーシャルエンジニアリング対策まで含めた全体設計が求められる。

まとめ

ブロックチェーンゲームはコミュニティとの距離が近い分、運営チャネル経由の攻撃入口も広い。「監査済み=安全」という思い込みを手放し、クラウド鍵管理、採用候補者との通話ツール、Discord管理権限など、人が関わる全レイヤーを守る設計への転換が急務となっている。プレイヤー側も、エアドロップやVC面談を装ったDMには慎重に向き合う必要がある。

関連URL:

Cointelegraph元記事:https://cointelegraph.com/news/web3-hacks-cost-464-million-in-q1-hacken

Hacken Q1 2026 Security Report:https://hacken.io/insights/q1-2026-security-report/

Hacken公式サイト:https://hacken.io/

.jpg)